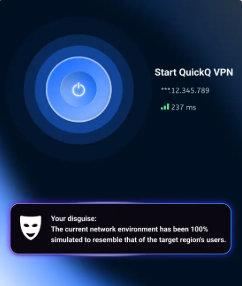

在VPS上部署QuickQ服务器的核心流程是:准备合适的VPS与域名,申请并安装TLS证书,选择并安装后端协议(常见是WireGuard与Xray/VMess),配置防火墙与systemd启动,生成并导出客户端配置到QuickQ,最后做连通与性能验证与安全加固。本文按步骤带你从零搭建到稳定运行,并包含常见故障排查与运维建议。

先说为什么要这样做(用费曼法简单说明)

想要一套既安全又稳定的VPN服务,关键在三点:加密、可用性和可维护性。加密来自协议与TLS,端口与防火墙保证可用性,systemd、证书自动续期和日志策略确保可维护。把每一项拆开来做,最后组合起来,就是一个生产级的QuickQ服务器。

准备工作(先把基础打好)

- VPS 选择:推荐提供商的海外或近端机房(取决于你的目标用户),1~2 vCPU、1~2GB 内存、20GB SSD 可满足轻量需求,带宽越高越好。

- 操作系统:以 Ubuntu LTS(22.04/20.04)为主,生态成熟,文档多。

- 域名:一个可解析的域名,用于申请 TLS(必需用于基于 TLS 的协议如 V2Ray+WebSocket+TLS、Trojan 等)。

- 端口规划:记录好要使用的端口(例如 443/TCP 用于 TLS,51820/UDP 用于 WireGuard)并避免与已有服务冲突。

- 本地工具:一台能 SSH 到 VPS 的机器;熟悉基本 Linux 命令。

总体架构建议

典型的部署会包含:

- 系统服务:systemd 管理后端程序(WireGuard、xray-core等)。

- 反向代理/监听:对于 TLS/WebSocket,直接用 xray 的 TLS 支持,或通过 Caddy/Nginx 做反代(Caddy 自动申请证书很方便)。

- 证书:Let’s Encrypt(通过 certbot 或 Caddy 自动管理)。

- 防火墙:ufw 或 iptables,仅开放必要端口。

步骤一:购买并准备 VPS

开好 VPS,完成基础安全设置:

- 创建普通用户并禁用 root SSH 登录。

- 安装基本工具:sudo apt update && sudo apt install -y curl wget unzip git

- 配置时区和 NTP(或使用 systemd-timesyncd)。

步骤二:域名与 DNS 配置

将你的域名(例如 vpn.example.com)解析到 VPS 的公网 IP。解析生效后再申请 TLS 证书,避免因域名未解析导致失败。

步骤三:TLS 证书(推荐 Let’s Encrypt)

有两种常见方式:

- 使用 certbot(手动或自动):适合直接用 xray 的 fullchain 与 privkey。

- 使用 Caddy:自动获取并管理证书,适合想少操心的人,Caddy 能直接反代或做静态文件服务器。

certbot 示例:

sudo apt update sudo apt install -y certbot sudo certbot certonly --standalone -d vpn.example.com

然后证书通常在 /etc/letsencrypt/live/vpn.example.com/ 下(fullchain.pem 和 privkey.pem)。记住要设置自动续期:certbot renew,并在 crontab 或 systemd timer 中运行。

步骤四:选择协议(举两个常见配置:WireGuard 与 Xray)

WireGuard(轻量、高性能)

WireGuard 适合需要速度与低延迟的场景。以下是简要步骤与示例配置。

安装:

sudo apt install -y wireguard qrencode

生成服务器密钥:

umask 077 wg genkey | tee /etc/wireguard/server_private.key | wg pubkey > /etc/wireguard/server_public.key

示例 /etc/wireguard/wg0.conf:

[Interface] Address = 10.10.0.1/24 ListenPort = 51820 PrivateKey = (服务器私钥,/etc/wireguard/server_private.key 内容) SaveConfig = true客户端示例(多客户端重复 Peer 块)

[Peer] PublicKey = (客户端公钥) AllowedIPs = 10.10.0.2/32

启用并启动:

sudo systemctl enable wg-quick@wg0 sudo systemctl start wg-quick@wg0

防火墙(ufw 示例):

sudo ufw allow 51820/udp sudo ufw enable

客户端配置会包含 Endpoint=vpn.example.com:51820 与双方公钥、AllowedIPs 等。QuickQ 支持导入 WireGuard 配置或者扫描 QR 码。

Xray / V2Ray(灵活,支持多混淆/传输)

Xray 支持 vmess、vless、trojan 等多种协议,并能做 WebSocket + TLS,非常适合需要掩盖通信特征的场景。

安装 xray:

bash -c "$(curl -L https://github.com/XTLS/Xray-install/raw/main/install-release.sh)"

一个最简单的 JSON 配置(/usr/local/etc/xray/config.json)示例,使用 vless + ws + tls:

{

"inbounds": [{

"port": 443,

"protocol": "vless",

"settings": {

"clients": [{"id": "UUID-HERE", "flow": ""}]

},

"streamSettings": {

"network": "ws",

"wsSettings": {

"path": "/ray"

},

"security": "tls",

"tlsSettings": {

"certificates": [{

"certificateFile": "/etc/letsencrypt/live/vpn.example.com/fullchain.pem",

"keyFile": "/etc/letsencrypt/live/vpn.example.com/privkey.pem"

}]

}

}

}],

"outbounds": [{

"protocol": "freedom",

"settings": {}

}]

}

替换 UUID 与证书路径后,启用并启动:

sudo systemctl enable xray sudo systemctl start xray

确保证书权限正确,且 443 端口被允许(ufw allow 443)。

步骤五:从服务端生成并导出客户端配置到 QuickQ

QuickQ 支持导入多种协议配置。生成客户端配置示例:

- WireGuard 客户端:提供私钥、公钥、Endpoint、AllowedIPs,通常通过 QRCode 或 .conf 文件导入。

- VLESS/VMess 客户端:生成带 UUID、地址、端口、路径、tls 参数的链接(或 JSON)。QuickQ 可以手动填写或识别链接格式。

举一个 vmess/vless 链接示例(伪示例,QuickQ 接受的字段会稍有差异):

vless://UUID@vpn.example.com:443?type=ws&path=/ray&security=tls#myserver

把这些信息放进 QuickQ 的“添加服务器”中,或者直接扫描二维码。

步骤六:测试与验证(不要跳过)

- 先在服务器上查看端口是否监听:ss -tuln | grep 443 或 ss -u -a | grep 51820。

- 客户端连接后检查流量:在服务器上通过 tcpdump 或 iftop 观察流量(注意隐私与合规)。

- 使用外部工具或本地浏览器访问 ipinfo 可以确认出口 IP。

- 测试延迟与带宽:ping、speedtest(或更轻量的 iperf)。

安全硬化建议

- 只开放必要端口,其余端口关闭或限制来源。

- 限制 SSH 登录:改用公钥认证,关闭密码登录;可改用非 22 端口并限制来源 IP。

- 启用 Fail2ban 或类似工具防暴力破解。

- 日志策略:如果要严格执行“无日志”声明,尽量只保留必要的运行日志,定期清理,避免收集会话级别的用户信息。

- 证书和私钥保护:私钥文件权限设置为 600,属主 root。

运维与自动化

一些能降低维护成本的做法:

- 自动续期:certbot 的 renew + reload xray/nginx,或直接使用 Caddy。

- systemd 管理:确保后端进程有 restart 策略,例如在 unit 文件中设置 Restart=on-failure。

- 备份:定期备份重要文件(证书、配置、密钥)到离线或加密的存储。

- 监控:简单的监控(CPU、内存、网络)可以用 netdata、prometheus node exporter 等。

性能与扩展

单台 VPS 能承载的连接受限于带宽与 CPU。扩展策略:

- 水平扩展:多台 VPS,DNS 或负载均衡;客户端可配置多个服务器并按质量自动切换(QuickQ 如果支持)。

- 协议选择:WireGuard 在高吞吐场景更优;Xray 在反审查和混淆方面更灵活。

- 内核与 sysctl 优化:对高并发与大带宽设置 net.core.rmem_max、rmem_default、somaxconn 等参数(改动需谨慎并备份)。

常见问题与排查清单

- 客户端无法连接:检查域名是否解析到正确 IP、端口是否开放、证书是否有效。

- TLS 握手失败:确认证书链完整,私钥匹配,路径(ws path)是否正确。

- 有连接但无流量:检查防火墙与路由,WireGuard 要确认 AllowedIPs 配置无误。

- 速度慢:检查带宽占用、VPS 上 CPU 限制、是否有中间代理影响。

示例表:常用端口与用途

| 端口 | 协议/用途 |

| 443/TCP | TLS(Xray VLESS/VMess/Trojan、HTTPS 等) |

| 80/TCP | 证书验证(Let’s Encrypt HTTP-01),或用于重定向到 443 |

| 51820/UDP | WireGuard 默认端口 |

| 任何自定义端口 | 可用于协议映射,防止端口冲突或规避简单封锁 |

合规与隐私提示

搭建 VPN/代理服务时请确保符合你所在国家/地区的法律法规。若你承诺“无日志”,就要在技术与流程上落实(例如限定日志级别、定期审计)。不要收集不必要的用户信息,必要时公开隐私政策。

最后的几句实用小贴士(边写边想的碎语气)

有时候你会遇到各种奇怪问题:比如证书续期失败、VPS 提供商变更 IP、QuickQ 客户端对某些字段解析不一样。我的建议是:一步步来,先保证一个协议能稳定工作(WireGuard 或 Xray),再增加冗余和自动化。记录好每次变更,写一个小的运维脚本,久了就顺手了。哦,对了,测试环境和生产环境分开更安全——别把一切都直接在生产上测试。